Satori - họ malware chuyên tấn công router, camera an ninh và các thiết bị IoT, biến chúng thành botnet đã vừa có thêm một biến thể nhằm vào những chiếc máy tính dùng để đào tiền ảo và chuyển tiền đào được về túi hacker.

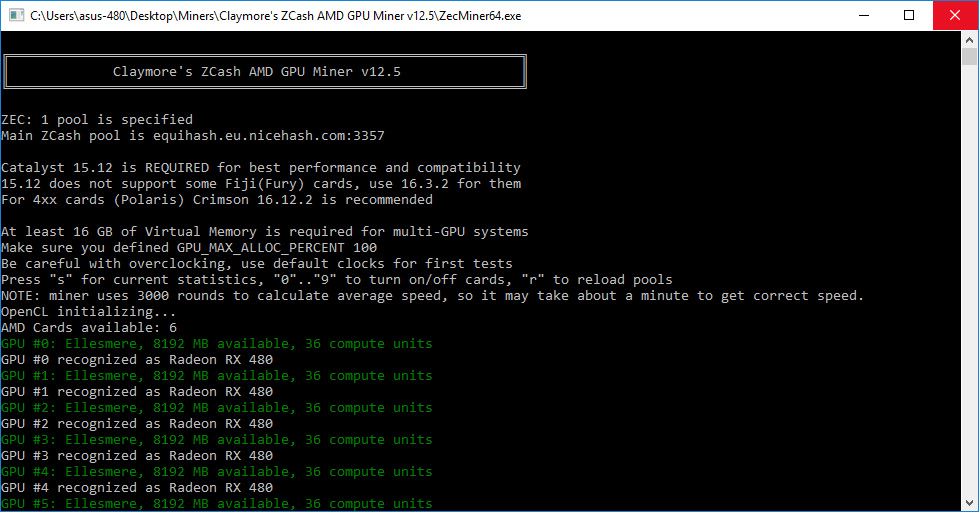

Biến thể mới này được các nhà nghiên cứu bảo mật tại Netlab 360, Trung Quốc phát hiện vào ngày 8 tháng 1 vừa qua từ các lỗ hổng trong phần mềm chạy trên máy đào Claymore Miner. Sau khi chiếm quyền điều khiển phần mềm đào tiền ảo, malware sẽ thay thế địa chỉ ví tiền của chủ nhân chiếc máy vốn dùng để thu thập tiền đào được bằng một địa chỉ khác được kẻ tấn công nắm giữ. Từ đây, kẻ tấn công sẽ nhận được toàn bộ tiền đào được từ chiếc máy mà chủ máy không hề hay biết trừ khi họ bỏ thời gian kiểm tra thủ công thiết lập phần mềm đào tiền trên máy.

Theo thống kê, ví của kẻ tấn công đã nhận được hơn 1 đồng Ethereum - đồng này có giá đến $1300 khi được giao dịch, và tính đến thời điểm hiện tại, kẻ tấn công vẫn tiếp tục đào với khoảng 2100 triệu hash/s tương đương sức mạnh tính toán của 85 chiếc máy tính mỗi chiếc chạy một card Radeon RX 480 hay 1135 chiếc máy tính chạy GeForce GTX 560M.

Các nhà nghiên cứu tại Netlab 360 gọi biến thể chuyên tấn công máy đào tiền này là RootKiter. Nếu như Satori ban đầu chỉ khai thác 2 lỗ hổng trọng yếu trên thiết bị IoT thì RootKiter lại khai thác lỗ hổng trong phần mềm Claymore Mining. Chưa rõ cách thức lây nhiễm của RootKiter, hiện tại Netlab 360 chỉ có thể khẳng định nó hoạt động chủ yếu trên máy đào chạy phần mềm này. Netlab 360 không tiết lộ thêm chi tiết để tránh những tay cơ hội khai thác lỗ hổng này. Các nhà phát triển phần mềm Claymore Mining vẫn chưa phản hồi về thông tin trên.

![]()

RootKiter - biến thể của bonet Satori tấn công máy đào Ethereum, vẫn chưa rõ cách lây nhiễm

Satori là một phiên bản chế lại của malware nguồn mở Mirai rất nổi tiếng. Mirai đã chiếm quyền kiểm soát rất nhiều thiết bị IoT, biến chúng thành bonet để thực hiện một loạt các cuộc tấn công từ chối dịch vụ trên Internet vào năm 2016. Khi Satori xuất hiện vào tháng 12 năm ngoái, mã nguồn của nó đã được cải tiến đáng kể và thay vì lây nhiễm vào các thiết bị dùng mật khẩu dễ đoán thì nó lần này khai thác các lỗ hổng lập trình trong firmware của thiết bị. Vào đầu tháng 12, Satori đã lây nhiễm hơn 100000 thiết bị và con số này tăng rất nhanh trong vài tuần sau đó.Theo: ArsTechnica

Topics: Công nghệ mới